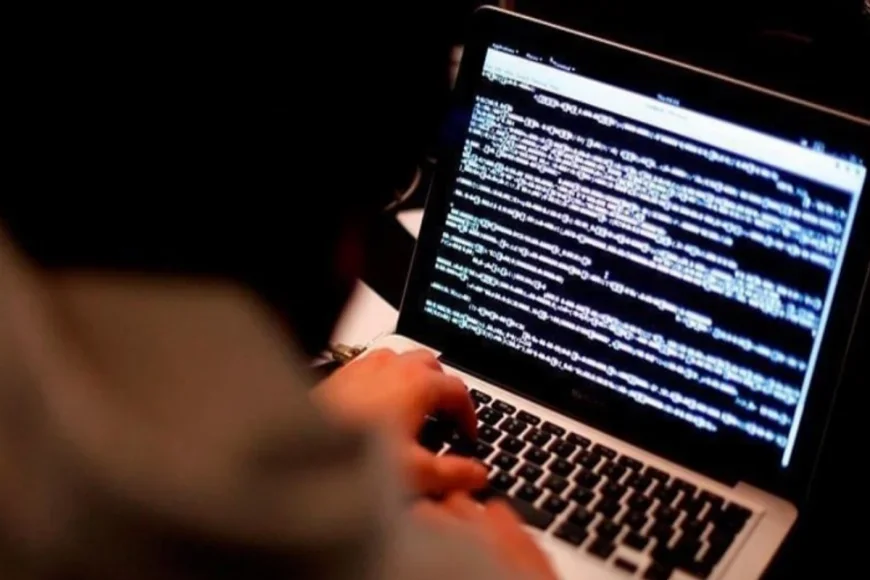

يتم نسخ جميع معارضك دون أن تلاحظ ذلك: لقد انتشر الخطر الجديد للإنترنت

يحذر خبراء الأمن الإلكتروني من أسلوب هجوم جديد يجعل المستخدمين يقومون بتشغيل أوامر خبيثة دون أن يدركوا ذلك. هذه التقنية، التي تسمى "FileFix"، تتسلل إلى الجهاز عن طريق استهداف عادات المستخدم ويمكنها اختطاف الأنظمة دون استخدام أي ثغرات.

حدد خبراء الأمن السيبراني طريقة جديدة للهجوم باستخدام الهندسة الاجتماعية لا تتطلب أي تدخل من المستخدم تقريبًا. تستهدف هذه الطريقة التي تسمى "FileFix" مستخدمي ويندوز وتتيح إمكانية التسلل إلى الأنظمة من خلال أوامر خبيثة يتم نسخها إلى الحافظة.

أمر خبيث يبدو بسيطًا وخبيثًا خلف الكواليس

يوصف أسلوب "FileFix" بأنه مشتق من أسلوب الهجوم المعروف سابقًا باسم ClickFix. فمن خلال خداع المستخدمين بخطوة بسيطة مثل "فتح مستكشف الملفات"، تسمح بتنفيذ أوامر خبيثة في الخلفية عبر PowerShell.

يستمر الهجوم خطوة بخطوة على النحو التالي:

-يُعاد توجيه المستخدم إلى صفحة ويب مزيفة.

-في الصفحة، يتم النقر على زر مشابه لزر "فتح مستكشف الملفات".

-وفي الوقت نفسه، يتم نسخ أمر PowerShell خبيث تلقائيًا إلى الحافظة باستخدام JavaScript.

-يُطلب من المستخدم "لصقه في شريط العناوين والضغط على Enter".

-بهذه الخطوة، يتم تنفيذ الأمر وتفعيل البرمجية الخبيثة.

إساءة استخدام عادات المستخدم

وفقًا للخبراء، لا تستخدم برمجية FileFix استغلالًا تقنيًا. بدلاً من ذلك، فإنه يتسلل إلى الأنظمة عن طريق إساءة استخدام عادات المستخدمين اليومية. العامل الأكبر في فعالية الهجوم هو أن العملية تبدو وكأنها عملية طبيعية على حاسوب المستخدم.

وذكر باحثو Check Point أن هذه التقنية قد بدأ استخدامها بالفعل، ولكن لم يتم تفعيل البرمجيات الخبيثة بعد. وذُكر أن النظام يُستخدم "على سبيل التجربة" في المرحلة الحالية.

"الدفاع أصبح أكثر صعوبة"

قال دراي آغا، مدير العمليات الأمنية في شركة الأمن السيبراني Huntress، إن نظام FileFix يُستخدم على نطاق واسع وقد وقع العديد من الأشخاص في فخه. وقال آغا إن المهاجمين قادرون على تجاوز آليات الأمان التقليدية من خلال استهداف الطريقة الأساسية التي يعمل بها ويندوز.

كيف تحمي نفسك؟

يوصي الخبراء بالتدابير التالية لكل من المستخدمين الأفراد وفرق أمن تكنولوجيا المعلومات:

لفرق أمن الشركات:

-راقبوا عن كثب المصادقة المزيفة ومواقع التصيد الاحتيالي.

-تنفيذ قواعد الأمان التي تراقب أوامر PowerShell وتحديثها باستمرار.

-تحديث التدريب وبروتوكولات الأمان ضد هجمات الهندسة الاجتماعية.

-يجب على الموظفين عدم تنفيذ طلبات غير عادية دون التأكد منها.

للمستخدمين الأفراد:

-كن حذرًا من أوامر النسخ واللصق من صفحات الويب أو رسائل البريد الإلكتروني.

-لا تطلب منك التطبيقات والخدمات الحقيقية عادةً تشغيل أوامر يدوية.

-كن حذرًا من طلبات التحقق من الصور ومشاركة الملفات وما إلى ذلك من مصادر غير مألوفة.

ما هو رد فعلك؟

إعجاب

0

إعجاب

0

عدم الإعجاب

0

عدم الإعجاب

0

حب

0

حب

0

مضحك

0

مضحك

0

غاضب

0

غاضب

0

حزين

0

حزين

0

واو

0

واو

0

![الحسن عادل - اليوم العيد [2025] | Alhassan Adel - El Youm El Eid](https://arabifeed.top/uploads/images/202504/image_430x256_67f59a1bc476e.webp)